Shell-In-A-Box – веб-эмулятор терминала AJAX для удаленного управления вашим Linux-сервером. Недавно я объяснил, как установить Shellinabox в Ubuntu и как установить SSH-сервер в Ubuntu. В этом посте объясняется, как повысить безопасность Shellinabox на веб-серверах Apache. Shellinabox позволяет пользователям входить в систему, используя свое имя пользователя и пароль, и предоставляет доступ к своей оболочке входа, точно так же, как удаленный доступ по SSH. Хотя Shellinabox предлагает удобство системным администраторам, он может предложить хакерам удобную точку входа, если она не защищена должным образом. Без дальнейших задержек давайте рассмотрим некоторые способы повышения безопасности Shellinabox .

5 простых шагов для повышения безопасности Shellinabox

Есть несколько способов защитить вашу установку Shellinabox. Ниже описаны 5 простых вещей, которые вы можете сделать, чтобы повысить безопасность Shellinabox. Прежде чем начать, полезно знать, как запускать, останавливать и перезапускать Shellinabox и Apache. Используйте следующие команды для перезапуска Shellinabox и Apache:

sudo service shellinabox reload

sudo service apache2 reload

Чтобы узнать, как запустить, остановить и перезапустить Shellinabox, используя простые и удобные псевдонимы, обратитесь к этому сообщению.

1. Измените порт прослушивания по умолчанию

Shellinabox по умолчанию прослушивает порт 4200. Вы можете получить доступ к Shellinabox, перейдя по ссылке http://localhost:4200. Проблема в том, что хакеры тоже это знают. Поэтому, если они знают ваш IP-адрес, они могут получить доступ к вашему Shellinabox, перейдя по http://XXX.XXX.XXX.XXX:4200адресу, где XXX.XXX.XXX.XXX представляет ваш IP-адрес. Поэтому изменение порта прослушивания по умолчанию на случайный порт затрудняет доступ хакеров к вашему Shellinabox. Для этого в Linux / Ubuntu вам нужно отредактировать /etc/default/shellinabox:

sudo nano /etc/default/shellinabox

Найдите строки ниже и измените номер порта с 4200 по умолчанию на другой случайный порт (например, 6125):

# TCP port that shellinboxd's webserver listens on

SHELLINABOX_PORT=6125

Сохранить и выйти. Перезапустите Shellinabox, как описано выше. Ваш Shellinabox теперь должен быть доступен по адресу http://localhost:6125. Если у вас настроена переадресация портов на вашем маршрутизаторе / DHCP-сервере, вы можете получить доступ к Shellinabox, используя http://XXX.XXX.XXX.XXX:6125, где XXX.XXX.XXX.XXX – ваш внешний IP-адрес. Если у вас есть настройка доменного имени, которая ссылается на ваш IP-адрес, то вы можете связаться с вашим Shellinabox, используяhttp://domain.com:6125

2. Включить SSL

Доступ к Shellinabox через httpотправляет всю информацию в виде незашифрованных данных. Это может быть опасно, если вы работаете на своем Shellinabox удаленно из Интернета. Решение состоит в том, чтобы зашифровать данные во время передачи, что затрудняет хакерский анализ. Чтобы включить и обеспечить доступ HTTPS на серверах Linux с Apache, установите следующие библиотеки времени выполнения:

sudo apt-get install libssl0.9.8 libpam0g openssl

Перезагрузите сервер Shellinabox и Apache. Теперь он должен быть доступен только через https://localhost:6125. Обратите внимание, что вам может потребоваться сгенерированный сертификат SSL. Обратитесь к документации Apache, если вы хотите создать свой собственный сертификат. По умолчанию система установит для вас самоподписанные сертификаты. Эти сертификаты могут выдавать предупреждения, когда вы указываете свой браузер на сайт.

Рекомендуемые руководства:

3. Ограничьте Shellinabox только локальным

Вы можете ограничить доступ к Shellinabox только с Localhost. Другими словами, вы можете получить доступ к Shellinabox только из той системы, в которой он работает. Чтобы сделать это в Linux / Ubuntu, вам нужно отредактировать, /etc/default/shellinaboxкак показано ниже:

sudo nano /etc/default/shellinabox

Найдите строку ниже и добавьте --localhost-onlyв конце (как показано ниже):

SHELLINABOX_ARGS="--no-beep --localhost-only"

Сохраните и перезапустите Shellinabox. Хотя это может повысить безопасность Shellinabox, оно предотвратит доступ к вашему Shellinabox из других систем и удаленный доступ через Интернет. Это может быть большим неудобством. Вы можете преодолеть этот недостаток, настроив обратный прокси-сервер Apache, как описано в шаге 4.

4. Настройте обратный прокси-сервер Shellinabox Apache

Чтобы повысить уровень безопасности вашей Shellinabox, вы можете настроить обратный прокси-сервер Apache. Для этого вам необходимо сначала включить mod_proxyна Apache:

sudo a2enmod proxy

Затем сделайте резервную копию /etc/apache2/mods-available/proxy.conf:

sudo cp -a /etc/apache2/mods-available/proxy.conf /etc/apache2/mods-available/proxy.conf.backup

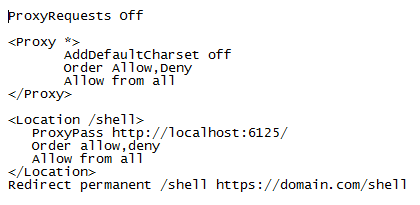

Затем отредактируйте /etc/apache2/mods-available/proxy.confи убедитесь, что это выглядит так, как показано ниже. Добавляйте и редактируйте любые существующие строки по мере необходимости.

Обратный прокси ShellInABox (текст )

Сохранить и выйти. Перезапустите Shellinabox и Apache. Теперь вы можете получить доступ к своему Shellinabox через https://localhost/shellили https://XXX.XXX.XXX.XXX/shell(из Интернета, используя свой IP-адрес – требуется переадресация портов ). Последняя строка в коде выше позволяет вам получить доступ к Shellinabox через https://domain.com/shell. Игнорируйте его, если у вас нет доменного имени, которое ссылается на ваш IP-адрес.

Это повышает безопасность Shellinabox, не раскрывая порт Shellinabox внешнему миру.

Рекомендуемые руководства:

5. Включите аутентификацию Apache

Последнее, но не аренда, включить аутентификацию. Каждый раз, когда вы получаете доступ к Shellinabox, вам будет предложено ввести имя пользователя и пароль, как показано на рисунке ниже:

Для этого вам сначала нужно будет создать .htpasswdфайл. Более подробная информация доступна в документации Apache. Но самый простой способ добиться этого – использовать один из генераторов htpasswd, доступных онлайн.

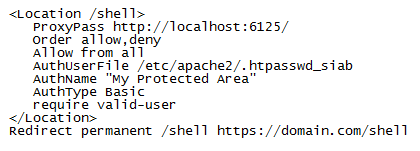

После ввода имени пользователя и пароля будут сгенерированы два кодовых блока. Скопируйте содержимое .htpasswdблока кода и сохраните его в /etc/apache2/.htpasswd_siab. Затем скопируйте содержимое .htaccessблока кода и добавьте его, /etc/apache2/mods-available/proxy.confкак показано ниже:

Обратный прокси ShellInABox (текст )

Сохранить и выйти. Перезапустите Shellinabox и Apache. Вам будет предложено ввести пароль каждый раз, когда вы пытаетесь получить доступ к Shellinabox.

После того, как вы закончите со всей конфигурацией / редактированием, выполните следующую команду, чтобы убедиться, что ваши новые значения по умолчанию Shellinabox обновлены:

sudo update-rc.d shellinabox defaults

Перезагрузите ваш Apache и Shellinabox в последний раз. Каждый шаг добавляет один дополнительный уровень безопасности. Вместе они повышают вашу безопасность Shellinabox и делают ее практически непроницаемой.

Вот и ты. Установите Shellinabox и выполните описанные выше шаги для повышения безопасности Shellinabox. Наслаждайтесь удобством веб-эмулятора терминала.

Источник записи: https://www.smarthomebeginner.com